たまには本業にからめて、少し真面目なことも書いてみようと思い立った。最近、巷(業界界隈)で耳にすることが多い「ゼロトラスト」という言葉についてである。まず、最初に少し否定的な意見を述べるならば、少なくとも日本では、この言葉はもはやバズワードでしかないと私は考えている。

同じようにバズワード・・・というか、非常に危険な言葉として「性悪説」(のセキュリティ)が挙げられるだろう。この二つは、最近、一部のメディアなどで、重ねた形で扱われている。いわゆる「ゼロトラスト=性悪説」論である。そもそも、セキュリティの世界に「性悪説」なる悪語がはびこるようになったきっかけは、とある大手のIT企業で内部犯行による大量の個人情報漏洩が発覚した時だと記憶している。経営者が記者会見で「これまでは【性善説】でやっていたが、これからは【性悪説】でセキュリティを考える」などと述べた以降、特に経営層の間でこの言葉が流行り始めた。そもそも、性善説や性悪説という言葉は、孟子や荀子といった中国の哲学者が言った、奥深い意味を持つ言葉なのだが、その本質を考えず、単に「人の善意を(無条件に)信じる」とか「人は本質的に悪だから信じてはいけない」といった短絡的な意味で捉えてしまっているところに問題がある。そもそも性善説は人を無条件に信じろとは言っていないし、人の善の側面を強化するための「導き」つまり教育の必要性と言ったことにも言及している。この言葉を(セキュリティなどの面で)否定的に捉えている人たちは、短絡的に「性善説」=「善意の盲信」だと思っているようである。だいたい、会社にしろ、社会にしろ、それを構成する人の善意なしでは決して成り立たない。「善良な管理者」無しでは、多くの契約は成り立たないのも衆知の事実だ。それを根底から否定するような言葉は、百害あって一利無しだと思うのである。「悪意」は確かに存在するし、それに備えることは必要だが、それを善意の否定にすり替えてはいけないのだ。

そもそも、昔からセキュリティの世界では、信頼するためには相応の理由が必要だったはずだ。また、それが裏切られる事態も想定して、様々なベストプラクティスが作られてきた。先の経営者氏の発言は、ある意味、「性善説」=「善意」を言い訳にして、本来あるべきセキュリティ対策が行われていなかったことを正当化(もしくは弁解)しているに過ぎないと思うのだ。だから、最近でもこの言葉を聞く度に私は血圧が上がるのである。

で、話をゼロトラストに戻そう。ゼロトラストの原則は一般に「信頼するな、常に検証せよ」(Do not trust,always verify)と言われる。この言葉が、先の性悪説の誤解と結びついて、「ゼロトラスト=性悪説」論が出てきたのはある意味必然かもしれない。ただ、このゼロトラストの定義は、単純化されすぎている。もう少し補足するならば「暗黙に信頼せず(もしくは信頼し続けず)適切なタイミングで(再)検証せよ」ということなのだろうと思う。そもそも、これがどうして「ゼロ」トラストという言葉になってしまったのか、ちょっと恨めしく思っているのだが、さておき、これが「新しい考え方」なのかと言えば、私はそうではないと思う。そもそも、昔からセキュリティの世界では「暗黙の信頼」などと言う言葉は存在しない。相応の(検証された)理由があって、初めて信頼が成り立つはずだ。今の対策がもし、そうでなかったとしたら、それは単なる「手抜き」に過ぎないと思うのである。そういう意味で(少なくともバズワード化してしまった)ゼロトラスト論は、「なにを今更・・」と切って捨てたくなるのだ。

さておき、その一方で、ゼロトラストに関しては世界的に様々な取組がある。米国の政府系機関からも、関連して様々なドキュメントが出されている。そこには少なくともバズワードとしての「ゼロトラスト」とは違う「本質」が存在するはずだ。そう思って、いくつかの文書を紐解いてみた。

NIST SP800-207(Zero Trust Architecture)では、ゼロトラストを以下のように定義している。

ゼロトラストは、侵害されたと見なされるネットワーク環境下において、情報システムおよびサービスに対する正確かつ最小権限の要求単位アクセス決定を適用する際の不確実性を最小化するために設計された一連の概念と考え方を提供する。

この定義は、かなり技術的なものだ。ポイントは「侵害されたと見なされるネットワーク環境下」という言葉である。つまり、直接的に脅威に晒されているネットワーク環境、たとえばインターネットは言うに及ばず、既に侵入されてしまった内部ネットワークなどを前提とした対策の考え方だということになる。巷で言われる「ファイアウォールは死んだ」(内部ネットワークも安全ではない)というのは、マルウエアや脆弱性など様々な切り口での「侵入成功」を仮定して、セキュリティ対策を考えるゼロトラストの一面を(過度に?)強調したものだと言える。一方で、これは、ゼロトラスト以前によく言われてきた「事故前提」のセキュリティ対策にも通ずるところがある。こうした事故(侵入成功)前提でのセキュリティ対策は、たとえばCSF(Cyber Security Framework)における、「発見」「対処」フェーズに重点を置かざるを得ないものになる。一旦侵入されてしまえば、「早期発見」「早期対処」「拡大防止」が特に重要となる。一方で、予防対策も既に侵害が発生した前提で、ネットワーク上での不正な活動や横展開を防止する目的で再構成されなければならない。これらを確実かつ迅速に行うことを目的として「ゼロトラストアーキテクチャ」は考えられなければいけない。SP800-207では、ゼロトラストの実装について、以下の「7つの原理」を挙げている。

1. すべてのデータソースとコンピューティングサービスはリソースと見なされる。

2. ネットワーク上の位置に関係なく、すべての通信は保護される。

3. 個々の企業リソースへのアクセスはセッション単位で許可される。

4. リソースへのアクセスは動的ポリシーによって決定される。

5. 企業は所有および関連するすべての資産の完全性とセキュリティ態勢を監視・測定する。

6. すべてのリソース認証と認可は動的に行われ、アクセス許可前に厳格に実施される。

7. 企業は資産、ネットワークインフラ、通信の現状に関する可能な限りの情報を収集し、セキュリティ態勢の改善に活用する。

これらの「原理」は、すべて、これまで行われてきた様々なセキュリティ対策に対して、脅威や状況の変化に対しての迅速な対応(変化、再構成)を求めているのだと私は思う。基本的な対策の道具立ては大きく変わらない。だが、(既に侵害が発生し)変化している状況を早期に発見し、それに対して迅速に対応し、必要に応じてポリシーの見直し等を行う事が求められるのである。

一方、こうしたゼロトラストアーキテクチャの導入には様々な課題がある。既存の組織が導入するには多くの障害があり、段階的な導入がかかせない。ゼロトラストは特定のソリューション導入では完結しない。むしろ、特定のソリューションに依存しすぎず、必要があれば、より良いソリューションに置き換えることを前提に、それを容易に実現出来るアーキテクチャの確立というのが完成形なのだと私は考える。状況に変化があり、対応する必要が生じた時に、それに適するソリューションがあった場合に、それを(セキュリティシステム全体への影響を最小限にして)速やかに導入できるような(少なくとも技術的な)枠組みを考えておくことこそ重要なのだろうと思うのである。

CISAのZerotrust Maturity Modelでは、ゼロトラストを考えるために、セキュリティ対策を5つの柱に分類している。

ゼロトラスト:5つの柱

・アイデンティティ

・デバイス

・ネットワーク

・アプリケーションとワークロード

・データ

これらのそれぞれについて、以下の4段階の成熟度が定義されている。

ゼロトラスト成熟度

レベル1.従来型セキュリティ

レベル2.ZT初期実装

レベル3.ZT高度実装

レベル4.最適化されたZT実装

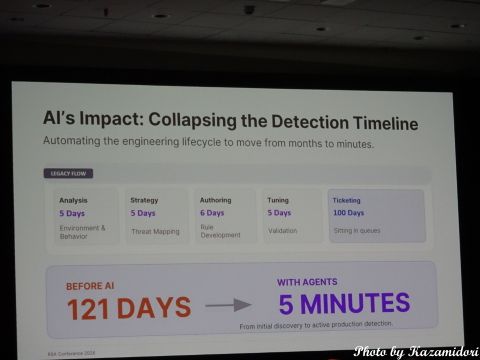

見るとわかるように、従来型の(脅威の変化に余り融通がきかない)セキュリティから、段階的にゼロトラストに移行していく道筋が示されている。レベル4の「最適化された」とは、脅威の変化に対して最も迅速に対応出来る、ゼロトラストの完成形である。このドキュメントでは、それぞれの柱ごとに、各成熟度の段階での実装指針が示されているのだが、成熟度が上がるにつれて、「動的」「自動化」「統合」といった言葉が増え、変化への追従速度や「発見」から「対処」の自動化による迅速化などが要求される。

こうした文書から見えてくるのは、ゼロトラストが、「変化していく脅威への追従速度」を重視しているということだ。たとえば、認証といった切り口では、認証を通過したユーザの挙動をモニタリングし、ハイリスクな挙動があれば、その時点で再認証や追加認証を要求するというようなやり方である。私はこれが「ゼロトラスト」の本質だろうと思っている。たとえば、マルウエア対策の切り口では、ウイルス対策ソフトを入り口の関門として、それを通過した後も挙動をモニタし、不審な動きがあれば検知し、必要があれば自動的にブロック、無害化出来るEDRのようなソリューションが、その道具立てになる。一方で、こうしたソリューションは単なる道具に過ぎない。セキュリティ対策、とりわけソリューションの導入にはコストがかかる。現実問題として、最適なソリューションを入れられないことも少なくない。だが、こうしたゼロトラストの本質を認識し、たとえば、既存の枠組みの中でポリシー変更等によって次善の策を講じることも可能だろう。また適切なリスク評価のもとで、ハイリスクの部分により多くのリソースや資金を配分するというリスクベースの考え方は、ゼロトラストの実装において特に重要となると私は考えるのである。

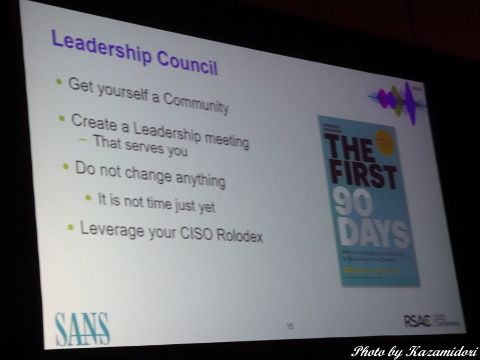

昨年、とある海外コンファレンスで、ハワイにある医療NPOが、限られた資金のもとで、ゼロトラストを実装した経験を聞いた。行われた実装は、まさにゼロトラストの本質を捉えたものだった。ゼロトラストとは、脅威や状況の変化に対して組織のセキュリティを柔軟かつ迅速に対応させる(セキュリティのアジリティー向上の)ための考え方である。これが、私の出した結論だ。