とりあえず、無事到着した白浜。一夜明けた2日目。今回、雨続きを覚悟していたのだが、天気は回復しつつある。

今回、会場に近い宿がとれず、マリオットにした。このホテルは初めてだが、まぁ、お値段相当でホテルの部屋や設備はいい感じである。難点を言えば、高台にあること。行きはよいよいで、帰り(だいたい酔っ払っている)に山登りが待っているのがちょっと辛いのだが、まぁ、それはそれで、いい運動になると割り切れば問題無い。

朝は、いつも通り6時台に起きて、温泉に浸かった後に朝食。それから白浜シンポジウムの会場である白浜会館へ向かう。去年まで、会場は隣の田辺市にあるBiG-Uという施設だったのだが、今回から白浜町内の施設に変わった。BiG-Uに比べれば近いのだが、それでも温泉街の中心からはだいぶ遠い。いつもならば、送迎バスを使うのだが、初日に歩いて見て、30分ほどで行けることが分かったので、ちょっと頑張って歩くことにした。片道5000歩弱の道のりである。途中、こんな立派な?ホテルが見えるのだが、昭和のバブリーなころに立てられた御殿で、お値段もそんな感じらしい。

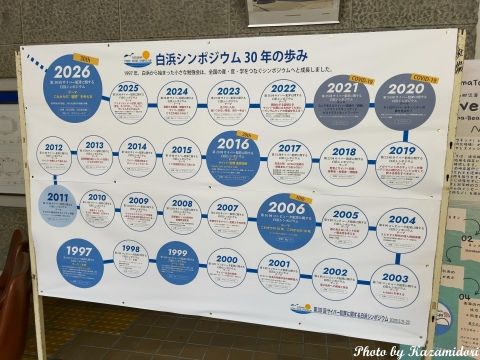

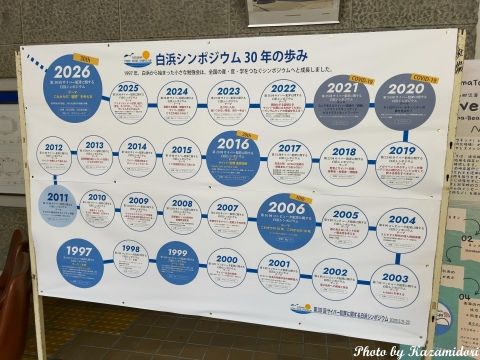

白浜シンポジウムは今年が30周年。こんなパネルも掲示されている。

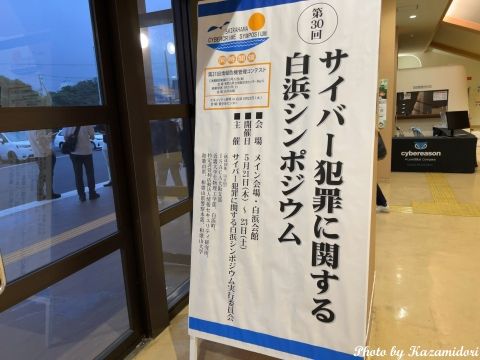

今年のテーマは「連携」。セキュリティの難局とも言える現代、単独で脅威に立ち向かうことは困難、ということで、民間同士はもちろん、官、学とも互いに連携して・・・という話である。新しい話ではないのだが、これまでも言われながら、成功例は余り多くない。その原因も含めて話そうということだ。しかし、昨今のセキュリティイベントでは、AI噺が殆どになっている中、AIの話は殆ど出てこないのが新鮮というか、それはそれで悪くない。

2日目冒頭の講演で、異なる主体が共同で何かをする場合に、重要なのがモティベーションとインセンティブだという話があった。たとえば、最初、意識(モティベーション)が高い人たちが始めた集まりが、人が変わるにつれて、次第に機能しなくなっていくのは、インセンティブに欠けるからだという。モティベーションを維持するには、ある程度のインセンティブが必要ということだ。官民連携がうまく行かない理由の一つが、民に取ってメリットが少ないことだとすれば、それはインセンティブに欠く連携だろう。産と学、官と学についても同様である。これは、なかなか重要なポイントだと思う。・・・とここまで書いたところで、そろそろホテルを出なければいけない時間になった。続きは帰ってから書くことにしよう。

【空港にて追記】

空港で少し時間があったので追記。

全体的に地味な内容だったので、時々サボりながら参加。その夜は知人に誘われて、こんな感じで旨いものを食う。

その後夜のBoFに行ったのだけど、お目当ての部屋は大入り満員。仕方が無いので撤収する。こんな夜景を見ながらホテルに戻る。

帰りはまた、坂道を汗かきながら上ることになる。で、翌、最終日の朝もいいお天気。

この日は午後の最後のセッションがお目当て。新聞やテレビの記者の目線でのお話し。専門家ではなく、一般の読者、視聴者の目線でセキュリティ問題を掘り下げていく難しさはあるだろう。パネリストたちのモティベーションの高さを感じた。メディアというと、私などにはどちらかと言えばよく分からない世界なのだが、少なくともこうした人たちがいるならば安心な感じがする。こうした人たちが少しでも増えてくれることを祈りたい。

そんな感じで最終日は早めに終了。時間があるので帰りも歩いて帰ることにする。ホテルに帰って、しばらく仕事などして、夕方飯を食いに出る。

いくつか晩飯のお誘いがあったのだが、いずれも遅い時間。腹が減ってそれまで持ちそうになかったので、近くでラーメンなどを食い、その後、近くで0次会と称して集まっていた人たちに合流してしばらく談笑する。

その夜(昨夜)は泊まって、今朝の朝食。

11時にチェックアウト、荷物をホテルに預けてしばらく散策。しかし、暑い。

・・・・で、そろそろ搭乗時刻が近づいたので、残りは本当に帰ってから・・・・とか言いつつ、機内で追記。(そのあと、帰宅後に画像を含めて再度編集。)

今朝の白良浜では、何やらイベント中。砂と海水だけで造形を作る競技らしい。(「砂祭り」というらしいが)数年ぶりの開催とか。

みていたいのだけど、日陰がなくて暑いので、少し離れたあたりで日陰を見つけて一休み。

それから軽く昼食を食ってホテルに戻り、荷物を受け取ってからタクシーで空港に向かう。

で、この前の部分を書いてから搭乗、離陸してから、この前のバージョンを追記する。追記はiPadを使ったので画像をアップできなかった。なので、今書き直しているところである。

あいにく天気がいまひとつだったのだが、上層と下層の雲の間に富士山は見えた。

午後3時頃に羽田に到着。置いてあった車で、途中買い物をしてから帰宅する。そんな感じで、今年の白浜も全行程を終了である。